Sicherheit braucht keinen Kompromiss

Mit dem Thema Zutrittskontrolle beschäftigt man sich das ganze Leben lang. Und auch wenn es hier natürlich nicht speziell darum gehen soll, stellen doch bereits Schlüssel (und deren Besitz) für das eigene Fahrrad, Auto oder Zuhause eine Zutrittskontrolle dar. Seit Jahrhunderten schützen Menschen Ihre materiellen Güter und Liegenschaften mit Schlössern, welche einen oder mehrere Schlüssel, einen Zahlencode oder eine sonstige Art der Authentifizierung benötigen. Moderne Technik wird oft elektronisch gesichert, egal ob es sich um Smartphones, Personal-Computer oder Online-Benutzerkonten handelt. Die Authentifizierung erfolgt dann mithilfe eines elektronischen Schlüssels, einem komplexen Verschlüsselungsalgorithmus oder einer Kombination aus Benutzername und Passwort. Kommen betriebliche, wirtschaftliche, finanzielle, gesundheitliche und staatliche Interessen hinzu, wird das Thema jedoch weit komplexer.

Zutrittskontrolle: Wer darf wann wo was?

Ein Berechtigungskonzept schreibt vor, welche Person / Gruppe in welchen Zeiträumen und für welche Örtlichkeiten / Bereiche, die Genehmigung erhält diese zu betreten, sich darin aufzuhalten und bestimmte Handlungen vorzunehmen. Ein solches Berechtigungskonzept umfasst mindestens 2, oft aber mehrere Zugangslevel, an deren Spitze stets Administratoren stehen, die eben jene Zugänge anlegen + verwalten und als Einzige die volle Kontrolle über das System besitzen. Zutrittsberechtigungen können dauerhaft oder temporär gültig sein und jederzeit von Administratoren im Level gesenkt / erhöht, bearbeitet, gelöscht werden. Zur Identifikation werden teils immer noch Schlüssel und PIN-Codes verwendet, aber viel häufiger sind die Zugangsdaten auf Datenträgern der verschiedensten Form (Plastikkarten, Magnetstreifenkarten, USB-Sticks, Schlüsselanhänger, Mobiltelefone, SMC, Geräte mit berührungsloser Nahfeldkommunikation [NFC] usw.) gespeichert, welche von Geräten an den Zugangspunkten ausgelesen werden können. Seit einiger Zeit gewinnt die Biometrie an Bedeutung. Nutzte man früher hauptsächlich den Fingerabdruck oder Handflächenabdruck als Identifikationsmittel, haben mittlerweile fälschungssicherere Methoden (Handvenenerkennung, Genetischer Fingerabdruck) Einzug gehalten.

Mehr Effizienz und Sicherheit durch vernetzte Systeme

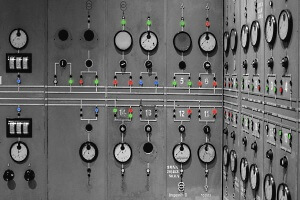

Egal auf welcher Technik die Zutrittskontrolle beruht, die Funktionalität ist stets gleich: Sensoren erfassen und prüfen die Zugangsdaten / ID -> im Abgleich mit den hinterlegten Daten bzw. gespeicherten Berechtigungen erfolgt die Entscheidung ob Zugang gewährt wird oder nicht -> bei positivem Ergebnis wird die Verriegelung freigegeben. Sind die Zutrittskontrollen in ein IT-Netzwerk eingebunden und kommunizieren über Schnittstellen mit anderen Kommunikations- und Managementsystemen, können zusätzliche Effekte ausgelöst werden. Diese reichen von automatischen Nachrichten an Verantwortliche, über Videoverfolgung /-aufzeichnung, der Auslösung eines Stillen Alarms und Aktivierung von Personal bis hin zur Zeiterfassung für dort arbeitende Mitarbeiter. Werden Berechtigungen zudem nicht nur nur lokal in einem Zugangsleser gespeichert, sondern zentral abgelegt, sind diese auch fälschungssicherer, da jegliche Vorgänge erfasst, gespeichert und ausgewertet werden können, incl. dem sofortigen Eingreifen wie bspw. der Sperrung von Berechtigungen.

Digitalisierte Zutrittskontrollen

Die Nachrüstung oder der Austausch von vorhandenen „Offline“-Zutrittskontrollen durch vernetzte Systemen lohnt sich mittel- und langfristig auf jeden Fall. Statt alle Systeme, Berechtigungskonzepte, Geräte und Sensoren parallel zu pflegen (Datenabgleich muss beachtet werden), können Berechtigungsprofile zentral abgelegt und einem Mitarbeiter damit bspw. gleichermaßen Rechte für digitale Logins + Webservices und für das Betreten von Räumlichkeiten und Gebäuden eingeräumt werden. Auch wenn man auf einen Mix an Identifikationsverfahren setzt (NFC + PIN-Code), gewähren moderne Zutrittskontrolle den Administratoren mehr Übersicht und Kontrolle.

Mit Kompetenz und Erfahrung für Ihre Sicherheit

Als Experte für Branchenlösungen bspw. für Krankenhäuser bieten wir unseren Kunden eben jene vernetzten Systeme an und integrieren alle vorhandenen und geplanten Services unter einer Oberfläche. Unsere Projektleiter und Techniker können zudem auch auf Erfahrungen und Referenzen aus dem Strafvollzug (JVA) und geschlossenen psychiatrischen Einrichtungen verweisen. Deren Verantwortliche gewähren uns als Facherrichter das Vertrauen, Zonen mit erhöhter und Maximalsicherheit auszustatten / zu warten und können sich im Gegenzug auf 100% Qualität, absolute Verlässlichkeit und schnellstmöglichen Rund-um-die-Uhr-Service verlassen. In Objekten dieser Art spielt das Thema Zutrittskontrolle eine besonders große Rolle und ist stets als integraler Bestandteil eines umfassenden vernetzten Sicherheitskonzeptes mit zentraler Organisation zu betrachten. Profitieren auch Sie von unserem Know-How!

Ihr Ansprechpartner:

Heiko Bönisch

Projektierung von Sicherheitstechnik

Telefonischer Kontakt unter:

034292 716-16